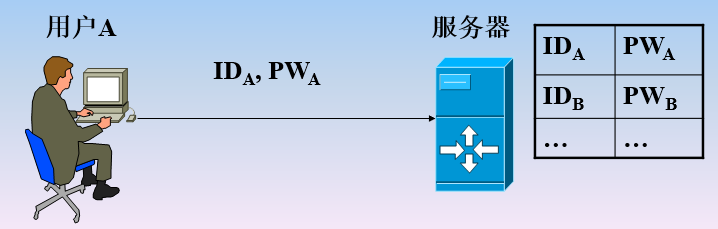

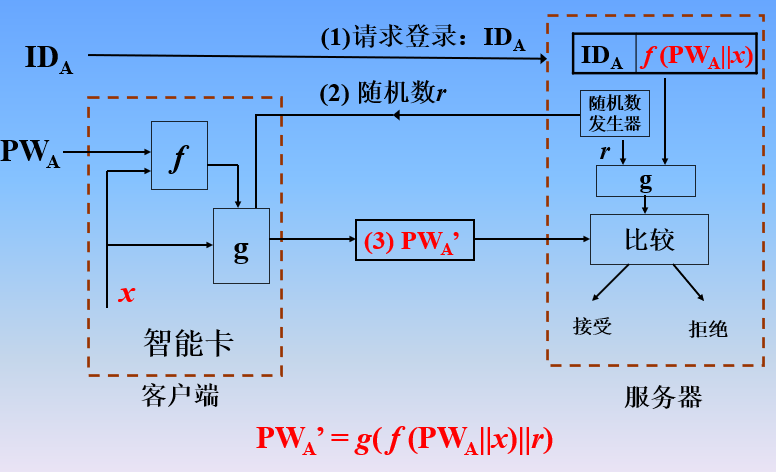

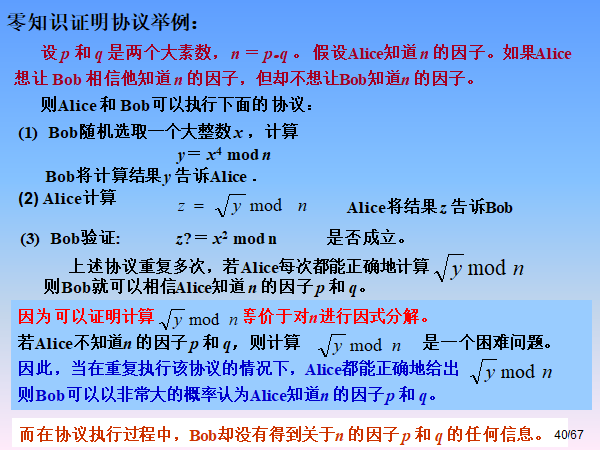

Loading... # 身份鉴别技术 网络安全中的AAA机制:认证/鉴别、授权、审计 ## 概念 目的:使验证者获得对声称者所声称事实的信任 1. A能向B证明自己的确是A 2. 当A向B 证明了自己的身份后,B和其他实体得不到任何用于假冒A的有用信息,B和其他实体无法向第三方声称自己是A而被信任 (**A向B证明自己身份同时不泄露自己秘密**) 身份鉴别相关实体:申请者、验证者、攻击者、可信赖者(可信第三方) **对身份鉴别系统的主要要求** * 验证者正确鉴别合法申请者的概率极大化 * 不具有可传递性:B不能再重用申请者A提供的信息来伪装A * 攻击者伪装申请者七篇验证者成功的概率要小到可以忽略的程度 * 计算有效性 * 通信有效性 ## 身份鉴别的基本方法 **所知**:口令或密码 **所有**:信物、通行证、智能IC卡等 **唯一特征**:指纹、声音、笔迹、视网膜 **针对身份鉴别的主要威胁和攻击手段** 主要威胁:假冒、伪造 典型攻击手段:信道截获、口令猜测、重放、修改或伪造、其他(反送攻击、交错攻击、选择性攻击) 保证**消息的实时性**基本方法:时间戳、质询/响应方式 ## 常用身份鉴别技术 ### 口令鉴别机制 #### 静态口令鉴别(PAP) 系统事先为每个用户维护一个二元组信息(存放身份信息和口令),用户登录时输入自己的身份信息和口令,鉴别服务器根据输入信息对比自己维护的信息来判断用户身份的合法性  为了提高安全性:可以引入单向加密机制(散列函数)、加扰机制(加盐,对抗字典攻击) #### 一次性口令鉴别机(OTP,one time password) 登录时加入不确定因素,使得**每次登录传送的鉴别信息都不相同**,以提高登录过程安全性(**可对抗重放攻击,即使攻击者接获到传输的口令散列值,对系统安全性无影响**) 1. 共享一次性口令表 2. 基于令牌:给授权用户分配一个认证设备(令牌),根据时间同步来产生登录时使用的代码 3. 基于时间同步的动态口令 4. 基于质询/应答机制的动态口令  S-Key一次性口令身份鉴别协议:对抗重放攻击,易受小数攻击 当鉴别次数达到N-1次时,停止鉴别;用户和鉴别服务器之间传输的信息只是口令信息的散列值;S/Key协议缺乏完整性保护机制 ## 基于零知识证明的身份鉴别 目的:**向别人证明自己知道某个秘密信息,同时又不能让别人知道该秘密信息** 类比于洞穴问题  ## 身份鉴别技术应用实例:Kerberos 密码学特点:? 基本原理:? 最后修改:2022 年 06 月 09 日 © 允许规范转载 打赏 赞赏作者 支付宝微信 赞 如果觉得我的文章对你有用,请随意赞赏